можно ли скопировать магнитную карту

Копирование RFID карт

Четвёртый урок из цикла «Всё про RFID».

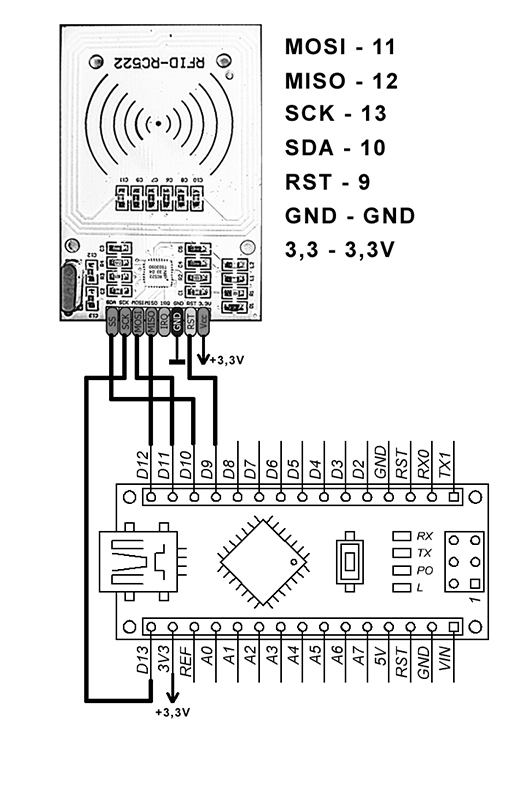

Сегодня мы продолжим изучать RFID считыватель на базе микросхемы RC522.

Допустим вы хотите сделать дубликат карты, что бы у вас одна карта была в офисе, другая в машине, а третья в кармане.

Копирование карт не сложнее, а то даже и проще чем запись. Надо просто поднести карту и на клавиатуре нажать 1 и ENTER.

Подождать пока карта считается.

Нажать 2 и снова ENTER.

Подождать и вуаля. У вас полная копия карты.

Ну, почти полная, так как UID всё же остался старым. Как это побороть, я рассказал в видео.

Объяснять схему подключение не буду. Я это делал уже на протяжении трёх уроков. Если что не понятно пишите в комментариях или посмотрите предыдущие уроки.

Теперь давайте посмотрим весь процесс в целом.

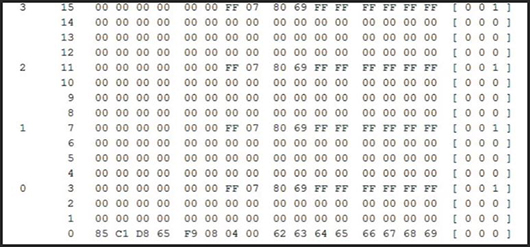

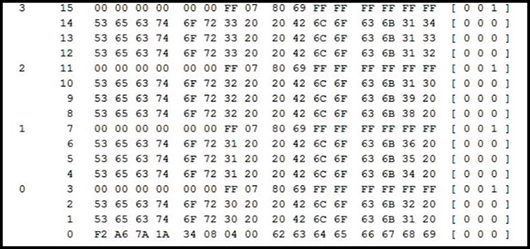

Сначала мы загрузим dumpinfo и посмотрим на содержимое карт.

Будем рассматривать сектора от 0 до 3.

Чистая карта

Карта с информацией

Теперь загрузим скетч, который я назвал Reader.

Проверяем карты. Смотрим вдруг там есть какая-то информация и мы можем её затереть.

Сначала смотрим брелок.

Он оказался чистым и готовым к записи.

Если там была какая-то информация и вам её не жалко, то при следующей записи она сотрётся и поверх неё запишется новая.

То же смотрим с картой 1.

А вот на карте 2 находится нужная для нас информация. Вот её то мы и будем копировать.

Теперь скопируем нашу карту на брелок и на ещё одну карту.

Загружаем скетч COPIER.

Ждём пока в мониторе порта не покажется меню с выбором действия.

Если нажать на кнопку 1 то мы скопируем карту в буфер обмена, а цифра 3 запишет информацию на новую карту.

Главное, чтобы во время работы карта была в зоне действия считывателя, а то данные не считаются или не сохранятся.

Считываем данные с карты.

Ждём пока не снова не появится меню.

Нажимаем 3, и ждём пока информация не скопируется на брелок.

То же самое делаем со следующей картой.

Снова загрузим Reader и проверим как всё прошло.

По очереди подносим брелок и карты к считывателю и смотрим на вывод сохранённых данных.

Как можно увидеть вся информация скопировалась.

Теперь у вас есть целых 3 метки и можно их терять или ломать. Всегда есть запасная, и можно ещё их наделать целую кучу.

Ну вот и всё. Всё, как всегда, работает.

Готовые скетчи можно будет скачать по ссылкам в описании, а текстовую информацию можно прочитать в блоге. Там есть много интересного. Так что переходите.

И, как всегда, в конце урока я прошу вас поставить лайк этому видео, если оно вам понравилось. И жду ваших комментариев.

Следующее видео будет про вывод информации в программу Excel для отображения данных. Это будет очень интересный пример.

И чем больше ваших положительных отзывов, тем быстрее оно выйдет.

До встречи в следующих уроках.

Делаем копию карты-пропуска по фото

Однажды мне срочно понадобилось попасть в один бизнес-центр с пропускной системой в виде турникетов, открывающихся при помощи карт-пропусков. Человек, у которого находился в этот момент пропуск, был далеко, передать мне его он не мог, а оформление новой карты в силу бюрократических особенностей заняло бы много времени.

С чем мы имеем дело

Итак, человек с пропуском находится далеко, считывателя для бесконтактных карт у него с собой конечно же нет, но есть телефон, на который можно сделать фотографию карты.

По фото карта была опознана как EM-Marin, она же EM4100. Эти бесконтактные карты работают на частоте 125 КГц и содержат номер (далее — ID) размером 40 бит или 5 байт, который записывается на карту еще на заводе и не может быть изменен. Какой-либо защиты от чтения или копирования в них нет. Для создания дубликатов этих карт используются заготовки T5577 и EM4305, которые свободно продаются.

Перезаписываемые карты-болванки выглядят как обычная пустая пластиковая карта в форм-факторе кредитки, а не перезаписываемые (с прошитым на заводе серийным номером) чуть толще и на лицевой стороне у них нанесен текст, состоящий из нескольких групп десятичных цифр. Встречаются и карты в виде брелков.

Для записи таких карт потребуется соответствующий копировщик. Я использую Proxmark3, но можно взять любой другой, который может работать с T5577 и позволяет ввести ID карты вручную. Или же вовсе использовать эмулятор, тогда можно обойтись без болванок.

Карта не имеет своего источника питания, оно поступает со считывателя «по воздуху», как в беспроводных зарядках. Считыватель генерирует электромагнитное поле, карта улавливает его через антенну и включается. Далее карта модулирует поле и начинает циклически передавать свой ID, который улавливается считывателем, связь при этом односторонняя.

Как именно передаются данные с карты: сперва идет преамбула из 9 бит «1», затем передается 1 байт Version Number, 2 байта Facility Code и 2 байта уникального номера карты, периодически следуют биты контроля четности. Взято по ссылке, там кстати еще неплохое описание протокола (на английском).

В самом простом варианте построения СКУД считыватель сам является контроллером доступа – сравнивает ID карты с номерами в памяти и принимает решение об открытии замка или турникета. В системах посложнее он отправляет эту информацию на контроллер по какому-либо интерфейсу.

Эксперимент

Итак, на карте нанесены некие цифры. Было логично предположить, что это и есть ее ID. Для того, чтобы это выяснить, я взял данные аналогичной карты, получилось следующее:

После преобразования ID из HEX в DEC, получилось 317840976040, что не похоже на цифры с карты. Спойлер: если бы я сделал наоборот, и конвертировал цифры с карты в шестнадцатеричный формат, то я добился бы успеха сразу, но тогда эта статья была бы не такой содержательной 🙂

Размышляя над тем, что еще оно может значить, я вспомнил, что Proxmark помимо ID карты показывает еще кое-какие данные:

Из кода выше становится ясно, что эти числа – части ID карты:

0013396136 (DEZ 10) – первые 4 байта, если считать от младшего к старшему.

204.26792 (DEZ 3.5C) – третий байт отдельно (он же Facility Code) и непосредственно 2 байта серийного номера карты.

Таким образом, по цифрам на карте можно восстановить часть ее ID. Но как быть, если известны 4 байта, а требуется 5? И если четвертый байт имел значение 0 на всех считанных мной картах, то пятый байт всегда ненулевой. Перебирать этот байт в конкретном случае не вариант — не хочется вызывать подозрения у охраны.

Тут я вспомнил, что СКУД в этом бизнес-центре установлен достаточно давно, поэтому я предположил, что там может использоваться для передачи данных популярный, но устаревший Wiegand-26. Этот протокол предназначен для связи считывателя с контроллером, и позволяет передавать за одну посылку 24 бита данных и 2 бита четности, итого 3 байта полезной нагрузки. Это означает, что ID карты не передается полностью и неизвестный пятый байт никак в идентификации не участвует и может быть рандомным.

Стоит отметить, что некоторые современные считыватели все же читают и сравнивают старший байт карты, в таком случае придется перебирать 255 комбинаций, но это можно сделать за приемлемое время, особенно если использовать эмулятор.

Ну что же, теперь осталось проверить на практике все изыскания выше. Для создания копии карты я взял заготовку T5577 и записал на нее полученный ID (пятый байт — случайный):

Получилась почти полная копия карты с фото, отличается только старший байт. Для уверенности можно еще раз ввести команду lf search и проверить, совпадают ли DEZ 10 и DEZ 3.5C с цифрами на оригинальной карте.

После этого я записал уже преобразованный аналогичным образом ID нужного мне пропуска.

Как и ожидалось, карта считалась корректно, турникет щелкнул, мигнул зеленым индикатором.

Пост-скриптум

Если вы отвечаете за безопасность, то скорее всего, все описанное в этой статье не будет для вас новостью. В противном случае все же не стоит преждевременно рвать волосы на теле. Проблема кроется в том, что данный формат карт изначально не обеспечивает высокого уровня безопасности. Эти карты не поддерживают каких-либо механизмов аутентификации и шифрования, следовательно могут быть скопированы в любой момент подходящим считывателем. На серьезных объектах, таких как банки, дата-центры и хранилища ядерных боеголовок, вместо EM-Marin применяются более защищенные форматы карт (по крайней мере, хочется в это верить). Например, это семейство MIfare, где карты разделены на сектора с индивидуальными ключами чтения и записи, а некоторые карты этого стандарта поддерживают даже алгоритм шифрования AES. Ну и не стоит забывать про дополнительные методы контроля доступа.

В любом случае, не копируйте чужие карты без согласия их владельцев.

Как копируют банковские карты

После вчерашней истории с кражей денег с моей карты Сбербанка путем клонирования карты, я решил вникнуть, как же это происходит.

И, честно говоря, был шокирован двумя вещами: что создать копию карты легко может даже школьник и что США просто райское место для мошенников, клонирующих банковские карты.

То, что вы прочтете в этом посте, многих из вас очень удивит.

Как устроена банковская карта

Теперь давайте подробнее об элементах защиты карты.

1. Магнитная полоса на обратной стороне карты. на самом деле магнитных полосы целых три, так называемые Track 1, 2 и 3.

Вот как полоса выглядит под микроскопом.

2. EMV (Europay, MasterCard, Visa Chip) чип — похожий на сим-карту и имеющий схожие электронные характеристики. Данный чип отвечает за проверку транзакции по карте на EMV совместимых банкоматах и создан международным концерном кредитных компаний в ответ на излишнюю лёгкость в копировании кредиток с магнитной лентой.

Одна из причин того, что чипы не подделывают это то, что недостаточно просто скопировать содержимое чипа на другую карту в первую очередь потому, что никакой информации на чипе зачастую просто нет (иногда на чипе храниться копия Track 2). Проверка идёт на аппаратном уровне, в интернете встречаются упоминания, что банкомат генерирует некий номер, на который чип должен дать верный ответ. Однако во многих банках проверка идёт просто на наличие EMV-чипа от данного банка.

Другими словами, если записать магнитную полоску на карту без EMV-чипа или карту с EMV-чипом другого банка, то банкомат такую карту не примет, а вот если закатать дорожку на истёкшую карту того же банка с правильным EMV-чипом, то снять деньги можно.

В любом случае EMV защищает только возможность снять деньги с банкоматов причём только тех, что имеют такую функцию. В абсолютном большинстве платёжных терминалов и банкоматов по всему миру по-прежнему считывается только магнитная карта без участия EMV. Это особенно касается стран третьего мира и, как я уже сказал выше, США!

Как же копируют карты с магнитной полоской?

Существует достаточно большой ассортимент аппаратного обеспечения для работы с магнитными картами. Лучший выбор — это MSR 206 совместимые устройства: они наиболее распространены и к ним существует больше всего программного обеспечения. И вообще они есть в любом отеле, где в качестве ключа используется магнитная карта. Покупаются они через интернет-магазин типа Ebay.

Устройство работает через интерфейс последовательного com-порта. Стоимость колеблется от 100 до 300$, отличаются устройства между собой комплектацией и дизайном, но принципиальной разницы между ними нет.

Через TOR можно найти немало утилит, с помощью которых происходит считывание и копирование данных с магнитных полос.

Вот так выглядит интерфейс одной из них, Jerm

А вот так диалоговое окно для непосредственной работы с картой

Как получают данные для копирования карты?

Как я уже сказал выше, мошенникам достаточно считать данные с магнитной полоски, а чип их вообще не интересует.

Как они это делают, знают все. С помощью скиммеров, которые накладывают на банкоматы.

Скиммером может быть пластиковая накладка, прикрепляемая к кардридеру, миниатюрная видеокамера в держателе для брошюр рядом с банкоматом. Также распространены специальные накладки на клавиатуру, считывающие порядок набора ПИН-кода. К банкоматам скиммеры крепятся с помощью обычного двустороннего скотча или застежки-«липучки». Например, если клавиатура была вогнутой, то специальная накладка сделает панель более плоской. Также скимминговое устройство может изменить сами клавиши: они будут либо утоплены в панель клавиатуры, либо, наоборот, слишком сильно выпирать. Производители банкоматов в последние годы стали устанавливать на банкоматы специальные устройства, позволяющие распознавать скиммеры.

Обнаружить невооруженным глазом скиммер на банкомате довольно сложно, поэтому рекомендуется пользоваться только теми банкоматами, которые расположены в отделениях банков, крупных торговых центрах, на охраняемой территории.

Да, скиммер способен украсть информацию только с магнитной полосы, а не с чипа. Но мошенникам, которые затем легализуют карты в США, этого достаточно.

Существуют также портативные скиммеры, позволяющие делать копию карты, когда она оказалась в руках злоумышленника (например, если он по совместительству ещё и официант в ресторане, где клиенты часто расплачиваются пластиковыми картами).

Из беседы с человеком, глубоко изучавшим эту тему, я узнал, что большинство данных карт в наше время «воруют» в Южной Америке. Если в России и других странах службы безопасности банков постоянно борятся со скиммерами, то в Бразилии и Колумбии этого просто не делается, что дает мошенникам широкие возможности.

Далее мошенники записывают полученные данные на, так называемый, белый пластик и оптом продают карты дельцам. Карты переправляются в США и с них либо снимают деньги, если удалось снять пин-код, либо по дешевке продают на черном рынке.

Ну а там уже кто в интернете что-то пытается купить, кто в супермаркете, как случилось с моей картой.

Как открыть домофон телефоном с NFC: как скопировать ключ

Многих интересует, как открыть домофон телефоном с NFC? Ответ достаточно содержателен, ведь, прежде чем приступать к процедуре, нужно иметь в наличии соответствующую модель мобильного телефона и правильно его настроить.

Что такое технология NFC

Near Field Communication или NFC — это новая технология высокочастотной беспроводной связи, передающей информацию в малом радиусе (не более 10 сантиметров). В ее основе лежит автоматизированная идентификация, то есть способ RFID. За счет него идет запись и считывание данных посредством радиосигналов.

НФС в телефоне можно использовать в качестве:

Передаются данные со скоростью 424 Кбит/с. Соединение происходит за одну десятую секунды. Из-за того, что радиус действия незначительный, безопасность на высочайшем уровне. Перехватить данные посторонними не представляется возможным.

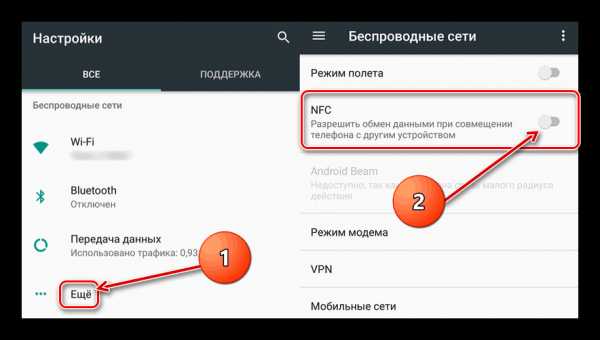

Как проверить есть NFC в телефоне?

Узнать, есть или нет бесконтактная технология в смартфоне, можно несколькими способами, а именно через:

Разберем детальнее каждый способ.

Получение информации в настройках

Чтобы узнать, есть NFC в гаджете, следует найти иконку с шестеренкой. За ней скрываются настройки смартфона. После нажать на «Еще». В перечне просмотреть все доступные функции. Если НФС нет, значит технология не встроена.

Внимание! При наличии чипа, стоит сразу активировать его (поставить рядом галочку или потянуть за рычажок).

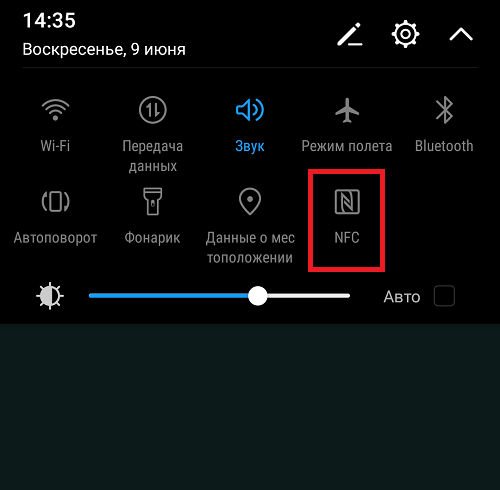

Просмотр в «шторке»

Иначе наз ывается меню «быстрыми настройками ». Нужно разблокировать смартфон и сделать свайп сверху вниз. В открывшейся шторке появится несколько иконок. Обычно NFC имеется среди них.

Имейте в виду! Иногда НФС есть, но не отображается в «шторке». Придется проверить модуль дополнительно при помощи другого способа.

Через приложения

Суть всех программ та же, разница в интерфейсе.

Изучение технических характеристик

Также можно увидеть НФС-антенну, если снять заднюю панель. Под крышкой или аккумулятором будет находиться модуль. В том месте производитель обычно крепит наклейку с надписью NFC. Подобный метод актуален лишь для разборных смартфонов.

Используют ли смартфон с NFC вместо карточки-пропуска или ключа

Достаточно распространенным вариантом в современном мире является использование телефона в виде пропуска или ключа. Но, чтобы это сделать, недостаточно иметь лишь модуль. В устройстве обязательно присутствие чипа Secure Element. Последний может эмулировать пропускные карточки и ключи.

Также важно, чтобы домофон или турникет имел возможность считывания NFC-меток. Устройства обязательно должны поддерживать НФС, иначе использовать смартфон вместо пропуска или домофонного ключа не получится.

Что делать если в смартфоне нет NFC

Если в мобильнике нет НФС, то попроб уйте встроить модуль собственноручно. Поможет :

Названные устройства продаются в салонах связи. К ним прилагается инструкция по подключению и установке.

Внимание! Если открывание дверей смартфоном для вас не принципиально, то приобретите специальный брелок, браслет или кольцо с НФС. Такие аксессуары также способны помочь в осуществлении задуманного.

Является ли вмешательство в работу домофонной системы преступлением и когда?

Открытие дверей без использования ключа будет нарушением, если:

Если же будет открываться собственный домофон и в дальнейшем его функционированию ничто не помешает, можно ничего не бояться.

Открытие домофона без ключа: пошагово

Как открыть домофон с помощью NFC? Изначально нужно настроить смартфон:

После проб уйте использовать телефон с NFC в виде ключа от домофона. Для этого:

Привязать к смартфону можно также пропускные карты. Сделать это несложно через специальные программы и всплывающие подсказки.

Заключение

Сейчас стало возможным использовать мобильные с целью мгновенного открывания дверей и это происходит благодаря встроенной бесконтактной технологии. Ключ от домофона в телефоне с NFC нужно предварительно программировать. Сделать это несложно самостоятельно при помощи специальной программы.

Эмуляция пропусков и других БСК через NFC

Имеется смартфон с поддержкой NFC (Nokia). Интересует возможность эмуляции БСК или того же пропуска через турникет на проходной в здание.

Есть ли нативная поддержка этого в девайсе и, в случае положительного ответа, какой софт для этого нужен?

Для NFC-платежей мне более-менее понятно (необходимо наличие особой SIM-карты). Но ведь вся прелесть этой технологии заключается в уменьшении количества карточек (не только банковских), которые необходимо носить с собой. Реально ли это сегодня воплотить или пока рано?

Оценить 1 комментарий

Для NFC-платежей мне более-менее понятно (необходимо наличие особой SIM-карты)

1. Далеко не все пропуска работают на 13.56 МГц и подпадают под стандарты NFC. Даже хуже, подавляющее большинство сейчас — низкочастотные (125 килогерц и т.д.). ключевые слова: HID proxcard clamshell.

Да, именно БСК это 13.56 МГц и ISO-14443, но там проприетарная реализация от NXP (Mifare), и взломаны только старые поколения карт Mifare.

Соответственно, если хотите эмулировать БСК — то Вам надо стать партнером самого Метрополитена и интегрироваться в их систему. Иначе — никак.

Есть, правда, тупые read-only Mifare Ultralight карты в Москве, в принципе, их можно эмулировать с телефона, но их все равно надо сначала купить удобным образом.

2. Про сложности с клонированием коллега выше уже сказал. Все платежные смарт-карты подразумевают что на них в защищенной памяти зашиты, грубо говоря, секретные ключи и/или секретные данные, а наружу карта отдает только то, что надежно атуентифицирует ее перед считывателем. Достать из защищенной памяти ценные данные можно, но это слишком дорого.

3. Раработчики и интеграторы об этом уже подумали. Да, смартфон с NFC может эмулировать несколько бесконтактных банковских карт, но есть одна проблема — как NFC SE SIM, так и встроенные в железо NFC SE требуют секретных ключей для установления защищенного канала с SE. В случае с NFC SE SIM — это сложная процедура, договора и геморрой с ОПСОСом, чья SIM, а в случае со встроенным NFC SE — то же самое, но уже c производителем телефона. Понятно, что MasterCard может сделать это для работы своего PayPass Wallet на популярных марках Android-смартфонов, но частное лицо или небольшая фирма — едва ли: как минимум, слишком долго и дорого.

Смарт-карты по определению предполагают, что их нельзя скопировать, для этого их и делают.

Существуют атаки, но они работают не всегда и не везде, и требуют отдельного железа.

В общем, ответ — «нереально».

Зависит от того, какую бесконтактную смарт-карту вы хотите эмулировать.

Если речь идет о HID prox, EM-Marin и им подобные(кстати, Clamshell это всего-лишь разновидность корпуса карты), работающие на частоте 125 КГц, то ничего не выйдет.

В реальной жизни основная проблема копирования Mifare Classic и Ultralight состоит в том, что UID на этих картах прошивается на заводе, он уникален для каждой карты и не изменяем. И даже есть у вас есть белый пластик и есть все ключи(для Classic-а), то повторить его полностью вы не сможете из-за того же UID-а.

Таким образом, если ваш чипсет поддерживает работу с произвольными UID-ами, то вы можете эмулировать карты Mifare при условии, что самостоятельно напишете программный эмулятор верхнего уровня.

EMV-карты также прекрасно эмулируются, т.к. работают на той же ISO 14445 и на то есть общеизвестные приложения.